[4] Samba – Winbind

2 lutego 2022Dołącz do domeny Windows Active Directory z Samba Winbind. Ten samouczek wymaga usługi domenowej Windows Active Directory w sieci lokalnej. Ten przykład jest oparty na środowisku, jak poniżej.

Serwer domeny: Windows Server 2016 Nazwa hosta: vwsr16.zicher.lab Nazwa domeny: zicher.lab Nazwa NetBIOS: VWSR16 Realm: ZICHER.LAB

[1] Zainstaluj Winbind.

[root@vlsr01 ~]# dnf install samba-winbind samba-winbind-clients oddjob-mkhomedir

[2] Skonfiguruj Sambę.

[root@vlsr01 ~]# mcedit /etc/krb5.conf #linia 18: odkomentuj i wpisz własny Realm default_realm = ZICHERLAB #linie 22-25: odkomentuj i wpisz właściwe Realm, Hostname dla Twojego AD [realms] ZICHERLAB = { kdc = vwsr16.zicher.lab admin_server = vwsr16.zicher.lab } [root@vlsr01 ~]# mv /etc/samba/smb.conf /etc/samba/smb.conf.ORG [root@vlsr01 ~]# mcedit /etc/samba/smb.conf #stwórz nowy [global] kerberos method = secrets and keytab realm = zicher.lab workgroup = ZICHERLAB security = ads template shell = /bin/bash winbind enum groups = Yes winbind enum users = Yes winbind separator = + idmap config * : rangesize = 1000000 idmap config * : range = 1000000-19999999 idmap config * : backend = autorid #przełącz na Winbind [root@vlsr01 ~]# authselect select winbind --force Zachowano kopię zapasową w /var/lib/authselect/backups/2022-02-02-15-38-40.6vdURS Wybrano profil „winbind”. Te mapowania nsswitch zostały zastąpione przez ten profil: — passwd — group Make sure that winbind service is configured and enabled. See winbind documentation for more information. #ustaw jeśli potrzebujesz; stwórz katalogi domowe przy inicjującym logowaniu [root@vlsr01 ~]# authselect enable-feature with-mkhomedir Make sure that winbind service is configured and enabled. See winbind documentation for more information. - with-mkhomedir is selected, make sure pam_oddjob_mkhomedir module is present and oddjobd service is enabled and active - systemctl enable --now oddjobd.service [root@vlsr01 ~]# systemctl enable --now oddjobd Created symlink /etc/systemd/system/multi-user.target.wants/oddjobd.service → /usr/lib/systemd/system/oddjobd.service.

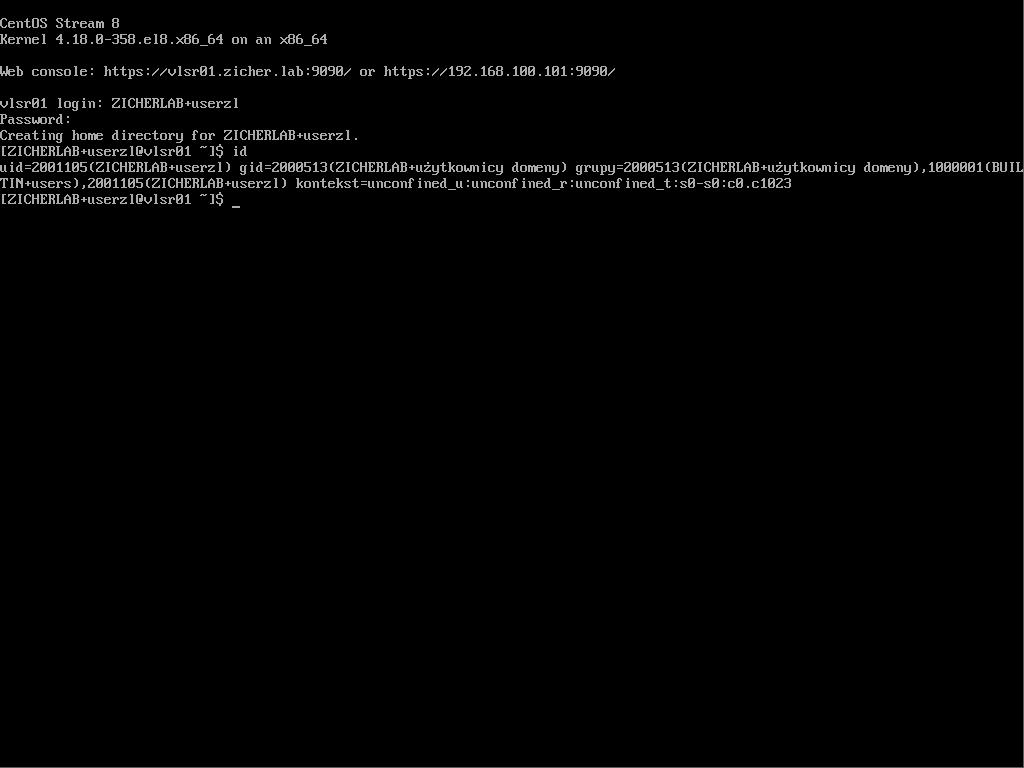

[3] Dołącz do domeny AD

#dodaj metodę autoryzacji [root@vlsr01 ~]# mcedit /etc/krb5.conf.d/crypto-policies #dopisz na końcu linii permitted_enctypes = aes256-cts-hmac-sha1-96 aes256-cts-hmac-sha384-192 camellia256-cts-cmac aes128-cts-hmac-sha1-96 aes128-cts-hmac-sha256-128 camellia128-cts-cmac rc4-hmac #zmień ustawienia DNS na serwer AD [root@vlsr01 ~]# nmcli connection modify ens192 ipv4.dns 192.168.100.116 [root@vlsr01 ~]# nmcli connection down ens192; nmcli connection up ens192 # dołącz do domeny [-U (użytkownik AD)] [root@vlsr01 ~]# net ads join -U Administrator Password for [ZICHERLAB\Administrator]: #wpisz haslo Using short domain name -- ZICHERLAB Joined 'VLSR01' to dns domain 'zicher.lab' No DNS domain configured for vlsr01. Unable to perform DNS Update. DNS update failed: NT_STATUS_INVALID_PARAMETER [root@vlsr01 ~]# systemctl enable --now winbind #pokaż informacje o domenie [root@vlsr01 ~]# net ads info LDAP server: 192.168.100.116 LDAP server name: vwsr16.zicher.lab Realm: ZICHER.LAB Bind Path: dc=ZICHER,dc=LAB LDAP port: 389 Server time: śro, 02 lut 2022 17:52:37 CET KDC server: 192.168.100.116 Server time offset: 1 Last machine account password change: śro, 02 lut 2022 17:38:08 CET #pokaż listę użytkowników AD [root@vlsr01 ~]# wbinfo -u ZICHERLAB+administrator ZICHERLAB+gość ZICHERLAB+konto domyślne ZICHERLAB+krbtgt ZICHERLAB+ldapuser ZICHERLAB+userzl #dodany w AD DC użytkownik [userzl] #sprawdź możliwość logowania za pomocą konta AD w DC