[6] Pure-FTPd – SSL/TLS

2 lutego 2022Włącz SSL/TLS dla Pure-FTPd, aby korzystać z bezpiecznych połączeń FTP.

[1] Utwórz certyfikaty z podpisem własnym. Ale jeśli używasz ważnych certyfikatów, takich jak Let’s Encrypt lub innych, nie musisz tworzyć poniższych.

[root@vlsr01 ~]# cd /etc/pki/tls/certs/ [root@vlsr01 certs]# openssl req -x509 -nodes -newkey rsa:2048 -keyout pure-ftpd.pem -out pure-ftpd.pem -days 3650 Generating a RSA private key ..........................+++++ ......................................................................+++++ writing new private key to 'pure-ftpd.pem' ----- You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [XX]:PL State or Province Name (full name) []:Rybnik Locality Name (eg, city) [Default City]:Rybnik Organization Name (eg, company) [Default Company Ltd]:zicherNET Organizational Unit Name (eg, section) []:zicher.lab Common Name (eg, your name or your server's hostname) []:ftp.zicher.lab Email Address []:root@zicher.lab [root@vlsr01 certs]# chmod 600 pure-ftpd.pem

[2] Skonfiguruj Pure-FTPd do użycia z SSL/TLS. Najpierw jednak przeprowadź podstawową konfigurację.

[root@vlsr01 certs]# mcedit /etc/pure-ftpd/pure-ftpd.conf #linia 418: odkomentuj TLS 1 #linia 438: odkomentuj i wpisz ścieżkę do certyfikatu CertFile /etc/pki/tls/certs/pure-ftpd.pem [root@vlsr01 certs]# systemctl restart pure-ftpd

[3] Jeżeli Firewalld jest uruchomiony skonfiguruj Pure-FTPd oraz Firewalld.

[root@vlsr01 certs]# mcedit /etc/pure-ftpd/pure-ftpd.conf #linia 179: odkomentuj i ustaw zakres portów jaki chcesz PassivePortRange 60000 60100 [root@vlsr01 certs]# systemctl restart pure-ftpd [root@vlsr01 certs]# firewall-cmd --add-port=60000-60100/tcp --permanent [root@vlsr01 certs]# firewall-cmd --reload

[4] Klient FTP – CentOS

Skonfiguruj klienta FTP do korzystania z połączenia FTPS w CentOS. Najpierw zainstaluj klienta FTP, a następnie skonfiguruj go jak poniżej.

[user01@vlsr02 ~]$ mcedit ~/.lftprc #stwórz nowy set ftp:ssl-auth TLS set ftp:ssl-force true set ftp:ssl-protect-list yes set ftp:ssl-protect-data yes set ftp:ssl-protect-fxp yes set ssl:verify-certificate no [user01@vlsr02 ~]$ lftp -u user01 ftp.zicher.lab Hasło: lftp user01@ftp.zicher.lab:~>

[5] Klient FTP – Windows

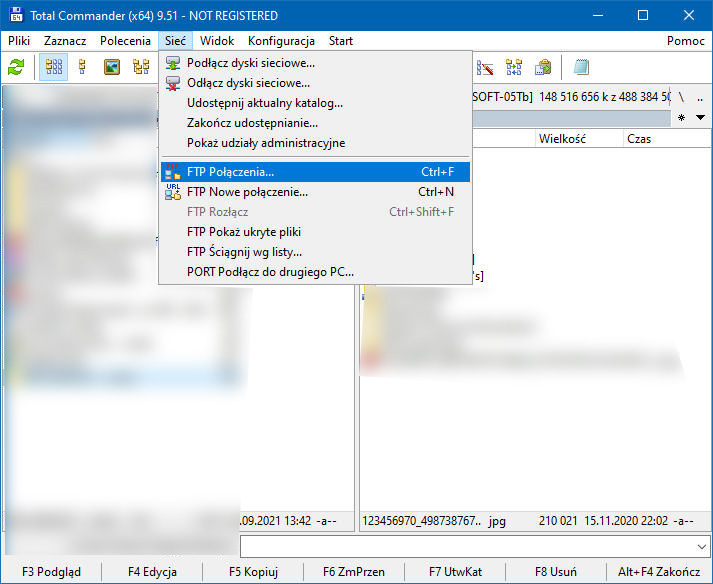

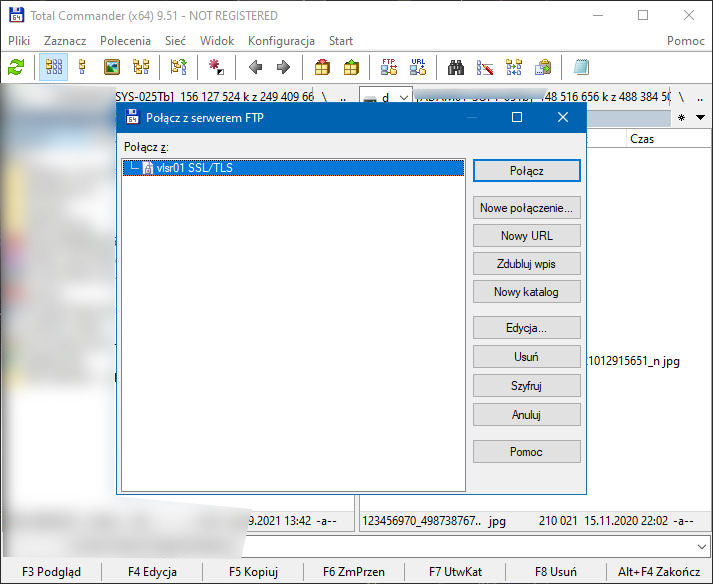

W tym przykładzie użyjemy TotalCommander’a. Kliknij [Sieć] > [FTP Połączenia].

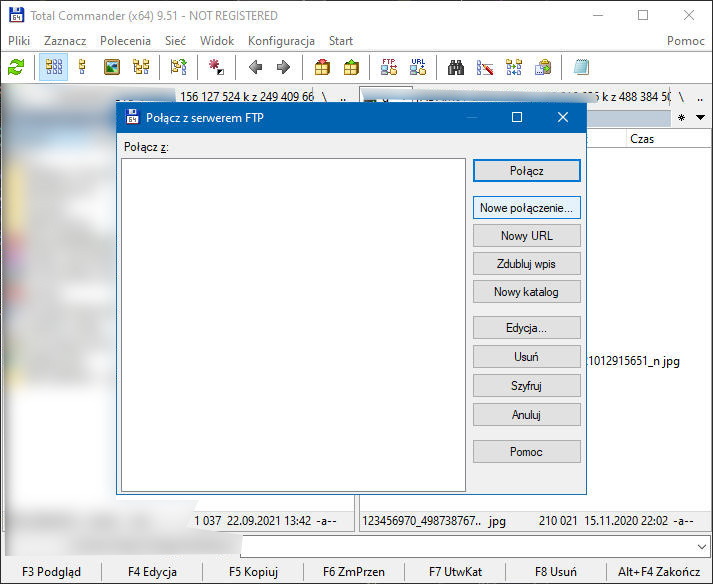

W otwartym oknie klikamy [Nowe połączenie].

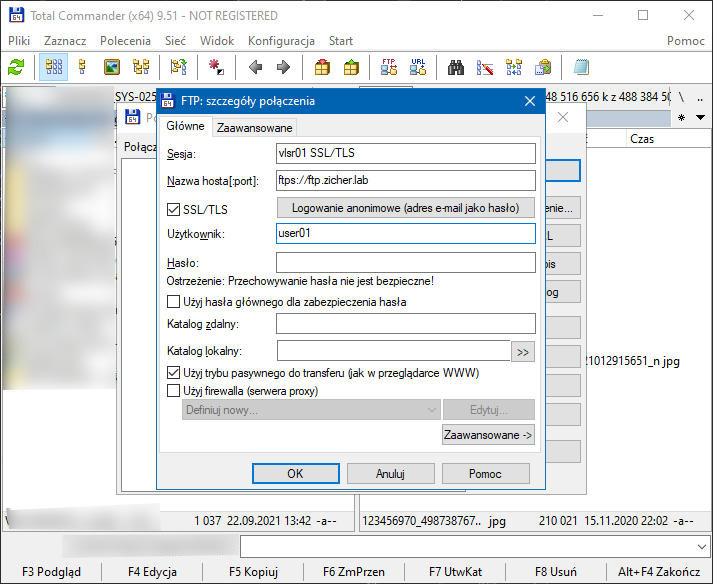

W nowym oknie: zaznaczamy [SSL/TLS], wpisujemy nazwę sesji, nazwę hosta, nazwę użytkownika i następnie klikamy na [OK].

W oknie [Połącz z serwerem FTP] pokaże się wprowadzone przed chwilą nasze połączenie. Zaznaczamy go i klikamy na [Połącz].

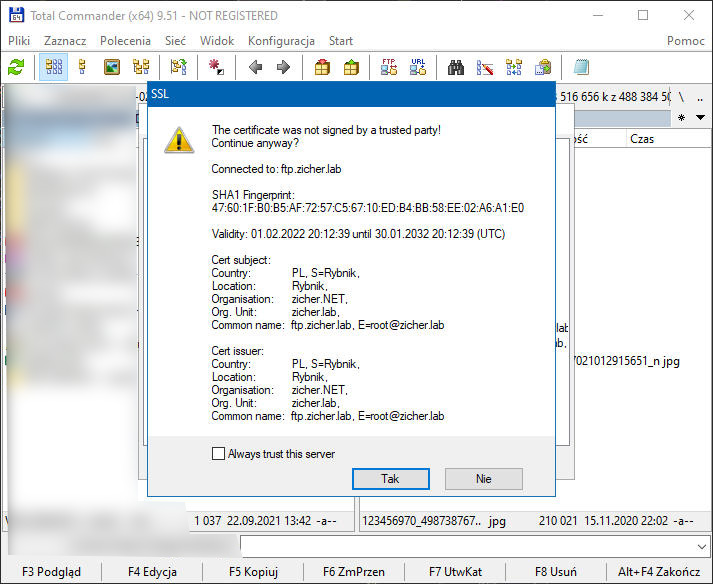

Sprawdzamy czy certyfikat jest prawidłowy. Jeśli tak to klikamy na [Tak].

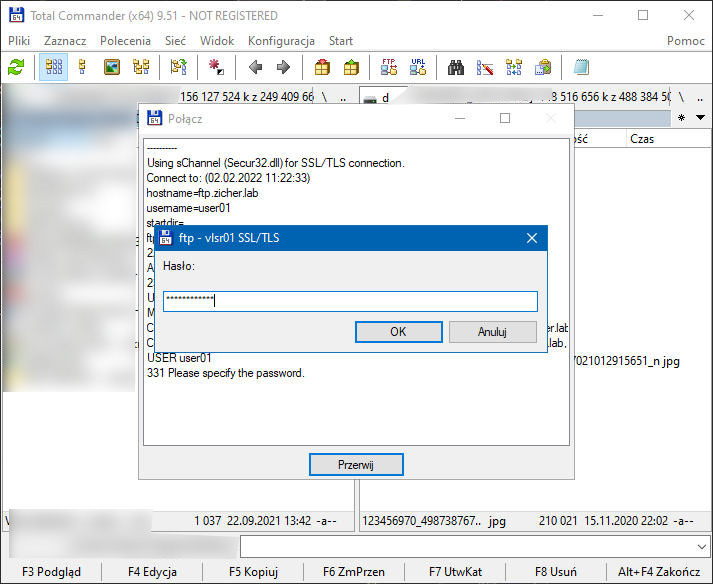

Wpisujemy hasło użytkownika i klikamy [OK].

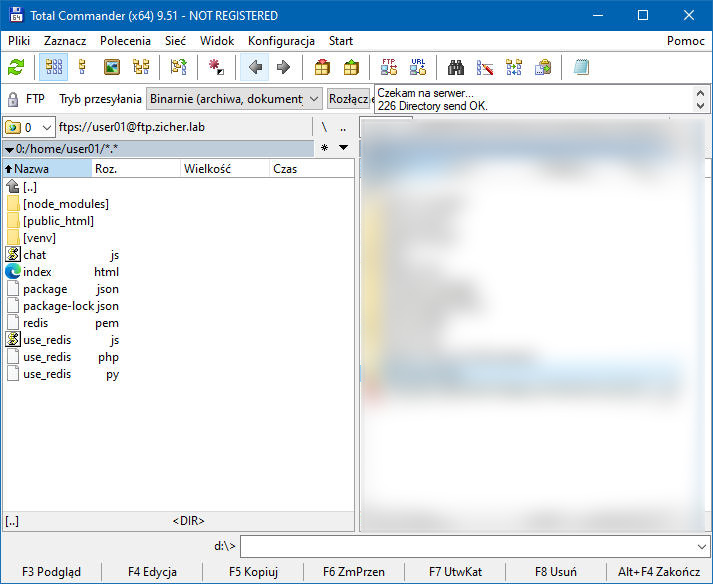

Jesteśmy połączeni. Możemy teraz pracować na zdalnym systemie plików.